|

|

Главная / Информационная безопасность / Описания вирусов / Описания вирусов / Trojan-Ransom

21.04.2009

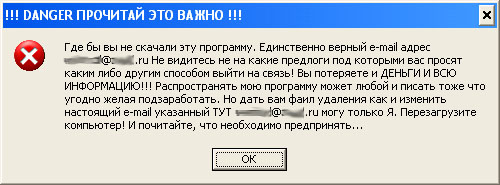

Trojan-Ransom.Win32.Krotten.huИсполняемый файл вредоносной программы имеет размер 139 кб, иконка визуально похожа на иконку самораспаковывающегося RAR архива. Программа содержит простейшую защиту от анализа (применен протектор Obsidium). В случае запуска данная вредоносная программа выполняет типовой набор операций, специфичный для семейства Krotten: 1. Создает политику ограниченного использования программ (ключ реестра Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\RestrictRun\), блокируя запуск всех приложений, кроме thebat.exe, msimn.exe, iexplore.exe, MyIE.exe, Maxthon.exe, sbrowser.exe, absetup.exe, avant.exe, Photo.exe, notepad.exe, WinRAR.exe, WINZIP32.EXE 2. Блокирует запуск UsbStor (это важный системный драйвер – «Драйвер запоминающих устройств для USB»), нарушая тем самым работу с Flash накопителями 3. Безобразничает с настройками проводника (отключает отображение Пуск/Выполнить в частности) 4. Создает массу политик безопасности для ограничения доступа пользователя к настройке системы и ограничивает почти весь функционал браузера 5. Подменяет стартовую страничку Internet Explorer (ссылка на страничку сайта poetry.rotten.com) и заголовок окна IE (нецензурная брань) 6. Выполняется отключение контекстного меню у системных папок 7. Удаляет папку «Общие документы» из папки Мой компьютер (физически папка не удаляется – производится только удаление {59031a47-3f72-44a7-89c5-5595fe6b30ee} из ключа реестра SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\MyComputer\NameSpace\DelegateFolders\ 8. Нарушает работу системы оповещения о нехватке свободного места на диске (включает вывод сообщение при условии, что на диске свободно менее 99% места) 9. Нарушает отображение обоев рабочего стола 10. Создает нестандартную маску форматирования времени в региональных настройках, что приводит в частности к отображению в трее нецензурного слова вместо часов и нарушает работу всех программ, отображающих время сообразно системным настройкам форматирования 11. Создает сообщение, отображаемое в ходе перезагрузки системы – заголовок DANGER, текстовка – вымогательство 10$ или 500 рублей за восстановление ПК 12. Блокирует политиками запуск редактора реестра и диспетчера задач 13. Пытается создать копии своего исполняемого файла под именами C:\WINDOWS\Provisioning\Schemas\lsass.exe и C:\WINDOWS\WinSxS\Manifests\explorer.exe 14. Нарушает возможность импорта REG файлов путем уничтожения ключа реестра regfile\shell\open\command 15. Нарушает отображение и открытие дисков в проводнике 16. Создает пустые каталоги на системном диске с именами DOS и VISTA, при этом устанавливает атрибуты скрытый и системный папкам "Documents and Settings", "Program Files" и WINDOWS После выполнения данных операций троян отображает окно с требованием выкупа:

Пораженный компьютер после перезагрузки выглядит следующим образом – «обои» рабочего стола смещены влево, иконок на рабочем столе нет, меню свойств рабочего стола не работает, меню «Пуск» урезано буквально до нуля, редактор реестра и диспетчер задач блокированы, в проводнике не отображаются HDD, в ходе перезагрузки выводится сообщение с требованием выкупа (в нем указана сумма и контактный email).

1. Загрузить систему в «защищенном режиме с поддержкой командной строки» 2. В открывшемся после загрузке окне консоли набрать команды REG DELETE HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer REG DELETE HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer После каждой команды следует нажать ввод, будет выдан запрос подтверждения удаления ключа реестра, на который следует ответить утвердительно, нажав Y. Далее можно запустить проводник, выполнив команду explorer.exe. Ограничения проводника при этом уже не будет действовать, как следствие можно будет запустить из проводника любое приложение и открыть любой диск. 3. Запустить AVZ, вызвать меню «Файл\Восстановление системы», отметить скрипты номер 1 - 9, 11 и 17 и выполнить их, после чего перезагрузить компьютер. После перезагрузки работа компьютера почти полностью восстановится, остается только устранить последние следы ущерба, выполнив скрипт (меню "Файл\Выполнить скрипт") в AVZ: begin |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| (С) Зайцев О.В.

2003-2022 |

При использовании любых материалов данного сайта необходимо указывать источник информации. |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||